Защита информации по информатике. Защита информации - реферат

Введение. 3

1. Структура комплексной защиты информации. 4

1.1. Физическая защита. 5

1.2. Электромагнитная защита. 6

1.3. Криптографическая защита. 6

1.4. Человеческий фактор. 6

1.5. Активная защита. 7

1.6. Прочие меры.. 8

2. Содержание элемента программно-математической защиты информации. 9

2.1. Основные механизмы защиты компьютерных систем.. 9

2.2. Защита средствами операционной системы.. 10

2.3. Защита информации установкой пароля BIOS. 10

2.4. Блокировка загрузки операционной системы.. 11

2.5. Шифрование данных. 11

Заключение. 12

Список использованной литературы.. 13

Введение

Вступление человечества в 21 век знаменуется бурным развитием информационных технологий во всех сферах общественной жизни. Информация все в большей мере становится стратегическим ресурсом государства, производительной силой и дорогим товаром. Это не может не вызывать стремления государств, организаций и отдельных граждан получить преимущества за счет овладения информацией, недоступной оппонентам, а также за счет нанесения ущерба информационным ресурсам противника (конкурента) и защиты своих информационных ресурсов.

Противоборство государств в области информационных технологий (ИТ), стремление криминальных структур противоправно использовать информационные ресурсы, необходимость обеспечения прав граждан в информационный сфере, наличие множества случайных угроз вызывают острую необходимость обеспечения защиты информации в компьютерных системах (КС), являющихся материальной основой информатизации общества.

Проблема обеспечения информационной безопасности на всех уровнях может быть решена успешно только в том случае, если создана и функционирует комплексная система защиты информации (КСЗИ), охватывающая весь жизненный цикл компьютерных систем от разработки до утилизации и всю технологическую цепочку сбора, хранения, обработки и выдачи информации.

1. Структура комплексной защиты информации

Систематический подход к вопросам защиты информации требует, прежде всего, обозначить задачи. Чтобы это возможно было сделать, необходимо ответить на следующие вопросы:

u Что именно нужно защищать?

u От чего необходимо защищать систему?

u От кого требуется защищать систему?

Первый вопрос принадлежит к информационным процессам, нормальное течение которых специалисты и намереваются обеспечить.

Следующий из предложенных вопросов в той или иной мере задевает существующие отклонения по отношению к правильному протеканию процессов информационных взаимодействий.

Последний же вопрос имеет прямое отношение к тем объектам, над которыми производятся различные манипуляции с целью отклонения процесса от оптимума.

Ответ на первый из предложенных вопросов вопрос является лучшим макетом любого информационного процесса. Развернутый ответ на следующий вопрос в обязательном порядке должен содержать критерий "обычности" процесса, а также список возможных отклонений от нее, что в криптографии называются угрозами, - а именно ситуаций, которые можно было бы сделать абсолютно невозможными. Субъект, который препятствует нормальному протеканию процесса информационного взаимодействия, в криптографии называется "злоумышленником, налетчиком". Кстати, в качестве которого может выступать и законный участник информационного обмена, который желает добиться различных преимуществ для себя.

Что касается полного ответа на последний вопрос, то он является в криптографии так называемой моделью злоумышленника. Злоумышленником подразумевается отнюдь не конкретное лицо, а некая персонифицированная сумма желаемых целей и имеемых возможностей, для которых в полной мере справедлив принцип Паули, относящийся к физике элементарных частиц: оба субъекта, которые имеют одинаковые цели и возможности для их достижения, в криптографии же рассматриваются как одно и то же лицо, то есть злоумышленник.

Получив ответы на все перечисленные выше вопросы, получаем постановку задачи комплексной защиты информации и информационного процесса.

Различают несколько видов защиты информации. Чтобы выстроить правильную логику защиты, необходимо иметь четкое представление о каждом из них.

1.1. Физическая защита

Физический доступ к определенному информационному носителю, обыкновенно, дает некую возможность получить краткий либо полный доступ и к самой информации. И препятствовать в данном случае сможет только криптография, хотя и не всегда. К примеру, если какой-либо злоумышленник все же получил некий физический доступ к компьютеру, в котором хранятся секретные данные в зашифрованном виде, теоретически и практически он в полной мере может считать свою задачу выполненной (в любом из существующих вариантов). Он устанавливает на этот компьютер специальную программу, задачи которой заключаются в перехвате информации в процессе ее зашифровки либо расшифровки.

Сначала следует проявить заботу о физической сохранности используемой компьютерной техники и соответствующих носителей. Все наиболее сложное заключается в осуществлении физической защиты линиями связи. Если используемые провода проходят за пределами охраняемого объекта, то передаваемые по ним данные должны с полной вероятностью считаться известными противнику.

1.2. Электромагнитная защита

Известно, все электронные приборы излучают электромагнитные колебания и волны и воспринимают их извне. С помощью таких вот полей возможны и дистанционное изъятие информации с компьютеров, и необходимое действие на них. Электромагнитные колебания и волны могут быть защищены экраном из любого проводящего материала. Металлические корпуса, как и металлические сетки, вкупе с обёрткой из фольги являются хорошей защитой от воздействия электромагнитных волн.

Следует учитывать, что экранирование любого помещения процесс довольно дорогостоящий. Во время решения такого вопроса главным становится фактор экономической разумности защиты, о чем велась речь выше.

1.3. Криптографическая защита

Целью криптографической системы считается зашифровка осмысленного исходного текста (иными словами открытого текста), где в результате получается абсолютно бессмысленный на первый взгляд зашифрованный текст - криптограмма. Лицо-получатель, которому предназначается полученная криптограмма, должен быть в состоянии провести дешифровку этого шифртекста, восстановив, таким образом, прежний соответствующий ей исходный текст. Следует учесть, что при этом противник (именуемый также как криптоаналитик) должен быть неспособен раскрыть открытый текст.

1.4. Человеческий фактор

Известно, что человек является в наименьшей степени надёжным звеном в цепи защиты информации. Из всех удачных, будучи на слуху, попыток совершения преступлений в сфере компьютерной информации большинство было произведено с помощью подельников-сообщников из самого учреждения, которое и подверглось атаке.

Возникает вопрос: как же тогда можно защититься от угроз со стороны сотрудников прицельного учреждения? Ответ на него, если возможен, лежит в совершенно другой области. Одно, что можно точно прокомментировать – так это попытаться свести к минимуму данный фактор в системах защиты информации.

1.5. Активная защита

Данный вид защиты – есть самый эффективный тогда, когда наиболее точно ясен источник угрозы информации. Если оно так, то проводятся активные мероприятия в сторону против попыток получения доступа к хранимой информации. Они могут быть следующими:

u обнаружение и выведение из работы устройств по причине скрытого изъятия используемой информации;

u поиск, а также задержание лиц, фиксирующих подобные устройства или выполняющих другие нелегальные манипуляции с целью доступа к информации;

u поиск вероятностных каналов утечки или незаконного доступа к информации и отправление по соответствующим каналам ложной информации;

u монтирование обманных потоков информации с целью маскирования настоящих потоков, а также рассеяния сил злоумышленника для их расшифровки;

u показы противнику возможных способов имеющейся защиты (не исключается и ложных) с целью возникновения у последнего мнения невозможности с преодолением защиты;

u скрытые разведывательные акты для получения сведений о том, какими способами злоумышленник имеет доступ к защищаемой информации, а также соответствующего противодействия.

1.6. Прочие меры

Само собой разумеется, что в комплексе мер по защите различной информации учитывается также и применение необходимого соответствующего оборудования, размещаемого по обыкновению в специально отведенных (как правило - специально выстроенных) для этого помещениях.

2. Содержание элемента программно-математической защиты информации

2.1. Основные механизмы защиты компьютерных систем

Для защиты компьютерных систем от неправомерного вмешательства в процессе их функционирования и несанкционированного доступа (НСД) к информации используются следующие основные методы зашиты (защитные механизмы):

u идентификация (именование и опознавание), аутентификация (подтверждение подлинности) пользователей системы;

u разграничение доступа пользователей к ресурсам системы и авторизация (присвоение полномочий) пользователям;

u регистрация и оперативное оповещение о событиях, происходящих в системе (аудит);

u криптографическое закрытие хранимых и передаваемых по каналамсвязи данных;

u контроль целостности и аутентичности (подлинности и авторства)данных;

u выявление и нейтрализация действий компьютерных вирусов;

u затирание остаточной информации на носителях;

u выявление уязвимостей (слабых мест) системы;

u изоляция (защита периметра) компьютерных сетей (фильтрация трафика, скрытие внутренней структуры и адресации, противодействие атакам на внутренние ресурсы и т.д.);

u обнаружение атак и оперативное реагирование;

u резервное копирование;

u маскировка.

Перечисленные механизмы защиты могут применяться в конкретных технических средствах и системах защиты в различных комбинациях и вариациях. Наибольший эффект достигается при их системном использовании в комплексе с другими видами мер защиты.

2.2. Защита средствами операционной системы

MS-DOS, как наиболее распространенная операционная система, не представляет каких-либо методов защиты. Это наиболее открытая операционная система, и на ее базе разработано много различных аппаратных и программных средств, в частности - виртуальные кодируемые или шифруемые диски, блокираторы загрузки и т. д. Однако имеющиеся средства дисассемблирования, отладчики, а также большое количество квалифицированных программистов сводят на нет все программные методы.

DR-DOS, как одна из разновидностей MS-DOS, хоть и поддерживает блокировку файлов, но загрузка с дискеты или с другого накопителя делает бесполезной использование встроенных систем защиты.

Windows 95/98 основаны на базе MS-DOS, и им присущи все ее недостатки. Парольная система Windows 95/98 не выдерживает никакой критики, и даже установка дополнительных модулей системной политики не решает данную задачу.

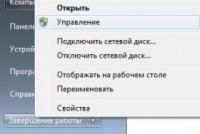

Windows NT и Novell, хотя и решают задачу защиты, но... вот простейший пример - похитили, или изъяли в установленном порядке, компьютер. Диск установили вторым - и все ваше администрирование, на которое потрачены тысячи (если не миллионы) человеко-часов, - уже никому не помеха.

2.3. Защита информации установкой пароля BIOS

Максимум что надо для блокировки, это - открыть компьютер, установить перемычку и снять ее (самое большее - две минуты). Есть два (известных мне) исключения - системы с часами на базе микросхем DALLAS и переносные компьютеры.

Здесь имеющаяся задача отнюдь не так просто решается, как кажется на первый взгляд. В данном случае помогает снятие накопителя и установка его в другой компьютер (опять же две минуты).

2.4. Блокировка загрузки операционной системы

По этому пути идут многие фирмы. У данного метода опять-таки недостатки всплывают, если к компьютеру или накопителю можно получить доступ. Известные платы перехватывают прерывание по загрузке, однако настройщик современных компьютеров позволяет блокировать эту возможность, изъятие этой платы или накопителя сводит на нет кажущуюся мощь данного средства.

2.5. Шифрование данных

Это одно из мощнейших методов. Начну его рассмотрение с определения по ГОСТ-19781: Шифрование - это процесс преобразования открытых данных в зашифрованные при помощи шифра или зашифрованных данных в открытые при помощи шифра - совокупность обратимых преобразований множества возможных открытых данных на множество возможных зашифрованных данных, осуществляемых по определенным правилам с применением ключей (конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор одного преобразования).

Стойкость современных шифровальных систем достаточно высока, и будем считать ее достаточной. Однако разработчик, продавец и установщик должны иметь лицензию. Но и этого мало! ДАЖЕ ПОЛЬЗОВАТЕЛЬ обязан иметь лицензию. В России разрешено использование только одного алгоритма и принципиально невозможно получить, а, значит, и использовать, импортные разработки!

Заключение

Теперь настало время подведения итогов.

Известно множество случаев, когда фирмы (не только зарубежные!!!) ведут между собой настоящие "шпионские войны", вербуя сотрудников конкурента с целью получения через них доступа к информации, которая составляет, ни много ни мало, а целую коммерческую тайну.

Регулирование вопросов, связанных с коммерческой тайной, еще не получило в России достаточного развития. Принятый еще в 1971 году КЗоТ, несмотря на многочисленные изменения, безнадежно устарел и не обеспечивает соответствующего современным реалиям регулирования многих вопросов, в том числе и о коммерческой тайне. Наличие норм об ответственности, в том числе уголовной, может послужить работникам предостережением от нарушений в данной области, поэтому, я считаю, что было бы целесообразным подробно проинформировать всех сотрудников о последствиях нарушений. В то же время надо отдавать себе отчет, что ущерб, будучи причиненный разглашением коммерческой тайны, зачастую имеет весьма значительные размеры (если их вообще можно оценить). Компенсировать убытки, потребовав их возмещения с виновного работника, скорее всего не удастся, отчасти из-за несовершенного порядка обращения имущественных взысканий на физических лиц, отчасти - просто из-за отсутствия у физического лица соответствующих средств. Хотелось бы надеяться, что создающиеся в стране система защиты информации и формирование комплекса мер по ее реализации не приведет к необратимым последствиям на пути зарождающегося в России информационно-интеллектуального объединения со всем миром.

Список использованной литературы:

1. Завгородний В.И. Комплексная защита информации в компьютерных системах: уч. пособие. – М.: Логос; ПБОЮЛ Н.А. Егоров, 2007. – 488 с.

2. Халяпин Д.Б. Защита информации. – Баярд М, 2004.- 431 с: ил.

3. Берник В., Матвеев С., Харин Ю. Математические и компьютерные основы криптологии. – М.: Логос; ПБОЮЛ Н.А. Егоров, 2007. – 315 с.

4. Источник сети Internet: www.college.ru

Написание доклада представляет собой самостоятельный научный труд студента, который предполагает его последующую защиту. Чтобы хорошо выступить перед аудиторией, необходимо, во-первых, хорошо разбираться в теме, изучить несколько источников литературы, иметь представление о том, какое мнение на этот счет имеют ученые, и иметь свою точку зрения.

Обычно, защита доклада происходит в форме дискуссии. Сначала преподаватель или научный руководитель объявляет студента и тему его работы, затем начинается выступление, которое содержит результаты исследования с приведением рекомендаций и в конце происходит ответ выступающего на интересующие вопросы аудитории.

Хороший доклад, при наличии прекрасного содержания, должен быть грамотно представлен. Необходимо заинтересовать аудиторию своим выступлением. Чтобы доклад воспринимался положительно, необходимо:

- Наладить контакт со слушателем. Это очень важный этап, поэтому к нему нужно относится очень внимательно. Среди аудитории следует выбрать человека, которому будет осуществляться выступление. По сути, можно периодически переключать взгляд на нескольких членов комиссии, но тогда можно отвлекаться и потерять нить рассуждений.

- Найти индивидуальный подход в произношении речи. Во-первых, важно, чтобы информация было слышно всем, как находящимся на передних рядах, так и тем, кто оказался в конце аудитории. Речь должна звучать просто и ясно, доступно для каждого участника.

- Постараться избавиться от стеснительности и скованности, чтобы выступление шло плавно. Безусловно, побороть страх очень сложно, но для себя необходимо уяснить, что ничего страшного не произойдет, скорее, наоборот, много людей смогут прослушать интересную работу, оценить сложность проведенного исследования и, возможно, заинтересоваться данной темой и продолжить самостоятельный анализ. Поэтому при выступлении следует рассчитывать на интерес слушателей, а для этого не нужно думать, будто доклад читается на страшном суде и один неверный шаг может привести к краху.

- Разнообразить выступление. Не стоит говорить свою речь монотонно, это может отвлечь внимание комиссии на посторонние дела. Громкая, четкая речь, с различной окраской тембра будет уместной.

- Общаться со слушателями во время своей речи. Можно разнообразить выступление выражениями, типа: «на ваш вопрос я могу ответить четко», «Вы спросите, к каким последствиям это приведет».

Если обычный доклад читается в свободной форме, то выступление на конференции требует совершенно другого подхода. Здесь уже необходимо доказывать свою точку зрения или оспаривать чужое мнение. Поэтому шутки в выступлении точно не уместны. На выступление отводится около десяти минут и за это время необходимо успеть изложить результаты своей работы.

Обычно для выступления доклад разделяется на три части. В первой содержится краткое содержание введения, то есть указывается актуальность темы работы, методы исследования. Однако, здесь также важно привлечь внимание слушателей с самого начала. Вторая часть интересна научными исследованиями выступающего, его личный вклад. Можно использовать при выступлении графики, чертежи, таблицы, любой наглядный материал. Третья часть демонстрирует полученные результаты и возможные рекомендации.

После выступления также необходимо ответить на вопросы аудитории.

БПОУ ОО «Болховский педагогический колледж»

Сообщение

на тему:

«Защита персональных данных»

Подготовила:

студентка 4 курса группы «Г»

Сидорова Елена

Болхов,2016

Защита персональных данных – это комплекс мероприятий, позволяющий выполнить требования законодательства РФ, касающиеся обработки, хранению и передачи персональных данных граждан.

Согласно требованию закона о защите персональных данных, оператор персональных данных обязан выполнить ряд организационных и технических мер касающихся процессов обработки персональных данных.

Персональные данные - любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация.

Оператор персональных данных - государственный орган, муниципальный орган, юридическое или физическое лицо, организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели и содержание обработки персональных данных.

Правоотношения в сфере персональных данных

регулируются федеральным законодательством РФ (Федеральный Закон от 27.07.2006 г. № 152-ФЗ «О персональных данных»), Трудовым кодексом РФ (глава 14), а так же Гражданским кодексом РФ.

Закон «О персональных данных» обязывает оператора принимать необходимые организационные и технические меры для защиты персональных данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий.

Появление закона поставило сложную и требующую немедленного решения задачу перед большинством российских компаний. До 1 января 2010 года

компании (операторы), обрабатывающие персональные данные в информационных системах, обязаны обеспечить:

а) проведение мероприятий, направленных на предотвращение несанкционированного доступа к персональным данным и (или) передачи их лицам, не имеющим права доступа к такой информации;

б) своевременное обнаружение фактов несанкционированного доступа к персональным данным;

в) недопущение воздействия на технические средства автоматизированной обработки персональных данных, в результате которого может быть нарушено их функционирование;

г) возможность незамедлительного восстановления персональных данных, модифицированных или уничтоженных вследствие несанкционированного доступа к ним;

д) постоянный контроль за обеспечением уровня защищенности персональных данных.

Основные положения Закона «О персональных данных»:

Информационные системы, обрабатывающие персональные данные и созданные до вступления в силу Закона «О персональных данных» должны быть приведены в соответствие с его требованиями не позднее 1 января 2010 года;

Оператор обязан направить уведомление об обработке персональных данных в уполномоченный орган по защите прав субъектов персональных данных. Таким органом является Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (более известная как Роскомнадзор);

Субъект персональных данных имеет право на защиту своих прав и законных интересов, в том числе на возмещение убытков и (или) компенсацию морального вреда, обжаловав действия или бездействие оператора в уполномоченный орган по защите прав субъектов персональных данных или в судебном порядке;

Нарушение требований Закона влечет гражданскую, уголовную, административную, дисциплинарную ответственность физических и должностных лиц.

Требования к информационным системам персональных данных

Требования к обеспечению безопасности персональных данных установлены Постановлением Правительства № 781 от 17.11.2007 г. «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационной системе персональных данных». Положение определяет требования по обеспечению безопасности персональных данных при их обработке в информационных системах в соответствии с их классом.

Классификация информационных систем производится операторами самостоятельно в зависимости от объема и состава обрабатываемых персональных данных в соответствии с совместным приказом ФСТЭК, ФСБ и Мининформсвязи от 13.02.2008 г. «Об утверждении Порядка проведения классификации информационных систем персональных данных».

Контроль

Контроль за выполнением законодательства возложен на следующие органы:

Роскомнадзор – основной надзорный орган в области персональных данных;

ФСБ – основной надзорный орган в части использования средств шифрования;

ФСТЭК – надзорный орган в части использования технических средств защиты информации.

Уполномоченный орган по защите прав субъектов персональных данных производит как плановые и внеплановые мероприятия по контролю (надзору) за соответствием обработки персональных данных требованиям законодательства Российской Федерации. За 2008 год уполномоченный орган произвел 76 плановых проверок и 40 внеплановых, произведенных по в ходе рассмотрения обращений граждан. На 2009 год планируется проведение более 300 плановых проверок.

Комплекс мероприятий по обеспечению защиты персональных данных

Организационные меры

по защите персональных данных включают в себя:

Разработку организационно-распорядительных документов, которые регламентируют весь процесс получения, обработки, хранения, передачи и защиты персональных данных;

Определение перечня мероприятий по защите ПДн.

Технические меры

по защите персональных данных предполагают использование программно - аппаратных средств защиты информации. При обработке ПДн с использованием средств автоматизации, применение технических мер защиты является обязательным условием, а их количество и степень защиты определяется исходя из класса системы персональных данных;

Типичные позиции операторов персональных данных

1. ”Наша компания не собирается ничего предпринимать и тратить время и деньги на решение этих вопросов, мы будем ждать развития событий”.

Такая компания не собирается тратить деньги и время на изменение процессов обработки и хранения персональных данных, а так же не задумывается об обучении своих сотрудников при работе с ними. Организация продолжает свою деятельность в привычном режиме, в надежде на то, что первые компании, которые не выполнят поставленных задач со стороны государственных органов, будут требовать пересмотра и корректировки закона, а так же расширения списка средств, допустимых к использованию в системах защиты ПДн или же сдвинуть сроки готовности системы обработки ПДн.

Ассоциация российских банков (АРБ) уже дважды пыталась безуспешно отсрочить срок приведения информационных систем в соответствие с требованиями ФЗ-152. Сроки выполнения оставлены без изменения.

2. “Мы уверены в том, что действия закона не будут распространяться на нашу компанию”.

В любой компании, вне зависимости от её организационно-правовой формы, есть информация о сотрудниках, работающих в организации, а иногда и её контрагентах. Таким образом такая компания является оператором персональных данных, действия ФЗ-152 распространяются и на неё.

Классическая ситуация: реализовать своими силами, или приглашать консультантов?

Для того чтобы ответить на этот вопрос, необходимо определиться со следующими вещами:

Готов ли руководитель компании взять на себя ответственность за успешное внедрение средств защиты персональных данных?

Есть ли у компании квалифицированные сотрудники, которые готовы выполнить требования закона?

Может ли руководство компании оценить сроки и стоимости такого проекта?

Как выполнить требования закона по защите персональных данных, при этом не нарушить критические бизнес-процессы компании?

Каким образом необходимо подавать заявление в регулирующие органы?

Если вышеперечисленные задачи, не могут быть реализованы собственными силами, следует привлекать внешних консультантов.

Компания “Pointlane” оказывает полный цикл услуг по консультационным вопросам, а так же по вопросам прохождения аттестации на работу с персональными данными:

Консультации по вопросам требований законодательства и определения их действия применительно к Вашей организации;

Подготовка заявки на регистрацию Вашей организации как оператора персональных данных;

Инвентаризация персональных данных;

Построение модели угроз;

Определение класса ИСПДН (информационных систем персональных данных) и выработка мер по его понижению, тем самым снизив затраты на средства защиты не уменьшая степени защищенности персональных данных;

Внедрение средств защиты;

Подготовка ИСПДН к аттестации;

Подготовка Вашей организации к получению лицензии ФСТЭК на деятельность по технической защите конфиденциальной информации;

Составление ответов на обращения граждан в рамках законодательства по ПД.

Преимущества проведения мероприятий по защите персональных данных

После внедрения системы по защите персональных данных Заказчик получит:

Возможность продолжать свою деятельность, не опасаясь претензий со стороны клиентов и собственных сотрудников;

Возможность работы с персональными данными не только внутри компании, но и при передаче их сторонним организациям;

Защиту от претензий со стороны регулирующих органов;

Защиту от непредвиденной и принудительной остановки бизнеса;

Защиту от недобросовестных конкурентов;

Информационную систему соответствующую всем стандартам и требованиям законодательства.

Защита от несанкционированного доступа к информации. Для

защиты от несанкционированного доступа к данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом может производиться регистрация всех попыток несанкционированного доступа.

Защита с использованием пароля используется при загрузке операционной системы (при загрузке системы пользователь должен ввести свой пароль). Вход по паролю может быть установлен в программе BIOS Setup, компьютер не начнет загрузку операционной системы, если не введен правильный пароль. Преодолеть такую защиту нелегко, более того, возникнут серьезные проблемы доступа к данным, если пользователь забудет этот пароль.

От несанкционированного доступа может быть защищен каждый диск, папка и файл локального компьютера. Для них могут быть установлены определенные права доступа (полный, только чтение, по паролю), причем права могут быть различными для различных пользователей.

В настоящее время для защиты от несанкционированного доступа к информации все более часто используются биометрические системы идентификации. Используемые в этих системах характеристики являются неотъемлемыми качествами личности человека и поэтому не могут быть утерянными и подделанными. К биометрическим системам защиты информации относятся системы идентификации по отпечаткам пальцев, системы распознавания речи, а также системы идентификации по радужной оболочке глаза.

Идентификация по отпечаткам пальцев. Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки, мыши, клавиатуры, flash-диски, а также применяются в виде отдельных внешних устройств и терминалов (например, в аэропортах и банках).

Если узор отпечатка пальца не совпадает с узором допущенного к информации пользователя, то доступ к информации невозможен.

Идентификация по характеристикам речи. Идентификация человека по голосу - один из традиционных способов распознавания, интерес к этому методу связан и с прогнозами внедрения голосовых интерфейсов в операционные системы. Можно легко узнать собеседника по телефону, не видя его. Также можно определить психологическое состояние по эмоциональной окраске голоса. Голосовая идентификация бесконтактна и существуют системы ограничения доступа к информации на основании частотного анализа речи.

Рис. 6.49.

Каждому человеку присуща индивидуальная частотная характеристика каждого звука (фонемы).

В романе А.И. Солженицина «В круге первом» описана голосовая идентификация человека еще в 40-е гг. прошлого века.

Рис. 6.50.

Идентификация по изображению лица. Для идентификации личности часто используется технологии распознавания по лицу. Они ненавязчивы, так как распознавание человека происходит на расстоянии, без задержек и отвлечения внимания и не ограничивают пользователя в свободе. По лицу человека можно узнать его историю, симпатии и антипатии, болезни, эмоциональное состояние, чувства и намерения по отношению к окружающим. Все это представляет особый интерес для автоматического распознавания лиц (например, для выявления потенциальных преступников).

Идентификационные признаки учитывают форму лица, его цвет, а также цвет волос. К важным признакам можно отнести также координаты точек лица в местах, соответствующих смене контраста (брови, глаза, нос, уши, рот и овал).

В настоящее время начинается выдача новых загранпаспортов, в микросхеме которых хранится цифровая фотография владельца паспорта.

Идентификация по радужной оболочке глаза. Радужная оболочка глаза является уникальной для каждого человека биометрической характеристикой. Она формируется в первые полтора года жизни и остается практически без изменений в течение всей жизни.

Рис. 6.51.

Идентификация по ладони руки. Практически все о конкретном человеке можно прочитать по ладони его руки. В биометрике в целях идентификации используется простая геометрия руки - размеры и форма, а также некоторые информационные знаки на тыльной стороне руки (образы на сгибах между фалангами пальцев, узоры расположения кровеносных сосудов).

Сканеры идентификации по ладони руки установлены в некоторых аэропортах, банках и на атомных электростанциях.

Рис. 6.52.

Физическая защита данных на дисках. Для обеспечения большей скорости чтения (записи) и надежности хранения данных на жестких дисках используются RAID-массивы (Redundant Arrays of Independent Disks - избыточный массив независимых дисков). Несколько жестких дисков подключаются к RAID-контроллеру, который рассматривает их как единый логический носитель информации.

Существует два способа реализации RAID-массива: аппаратный и программный. Аппаратный дисковый массив состоит из нескольких жестких дисков, управляемых при помощи специальной платы контроллера RAID-массива. Программный RAID-массив реализуется при помощи специального драйвера. В программный массив организуются дисковые разделы, которые могут занимать как весь диск, так и его часть. Программные RAID-массивы, как правило, менее надежны, чем аппаратные, но обеспечивают более высокую скорость работы с данными.

Существует несколько разновидностей RAID-массивов, так называемых уровней. Операционные системы поддерживаются несколько уровней RAID-массивов.

RAID 0. Для создания массива этого уровня понадобится как минимум два диска одинакового размера. Запись осуществляется по принципу чередования: данные делятся на порции одинакового размера (А1, А2, АЗ и т.д.) и поочередно распределяются по всем дискам, входящим в массив (рис. 6.53). Поскольку запись ведется на все диски, при отказе одного из них будут утрачены все хранившиеся на массиве данные, однако запись и чтение на разных дисках происходит параллельно и соответственно быстрее.

Рис. 6.53.

RAID 1. Массивы этого уровня построены по принципу зеркалирования, при котором все порции данных (Al, А2, АЗ и т.д.), записанные на одном диске, дублируются на другом (рис. 6.54). Для создания такого массива потребуются два или более дисков одинакового размера. Избыточность обеспечивает отказоустойчивость массива: в случае выхода из строя одного из дисков, данные на другом остаются неповрежденными. Расплата за надежность - фактическое сокращение дискового пространства вдвое. Скорость чтения и записи остается на уровне обычного жесткого диска.

Защита информации

Под безопасностью информационной системы понимается защищенность системы от случайного или преднамеренного вмешательства в нормальный процесс ее функционирования, от попыток хищения (несанкционированного получения) информации, модификации или физического разрушения ее компонентов. Иначе говоря, это способность противодействовать различным возмущающим воздействиям на информационную систему (ИС).

Под угрозой безопасности информации понимаются события или действия, которые могут привести к искажению, несанкционированному использованию или даже к разрушению информационных ресурсов управляемой системы, а также программных и аппаратных средств.

Сегодня можно утверждать, что рождается новая современная технология - технология защиты информации в компьютерных информационных системах и в сетях передачи данных. Реализация этой технологии требует увеличивающихся расходов и усилий. Однако все это позволяет избежать значительно превосходящих потерь и ущерба, которые могут возникнуть при реальном осуществлении угроз ИС и информационным технологиям (ИТ).

Активные угрозы имеют целью нарушение нормального функционирования ИС путем целенаправленного воздействия на ее компоненты. К активным угрозам относятся, например:

■ вывод из строя компьютера или его операционной системы;

■ искажение сведений в базах данных;

■ разрушение программного обеспечения (ПО) компьютеров;

■ нарушение работы линий связи и т. д.

Источником активных угроз могут быть действия взломщика, вредоносные программы и т. п.

Разглашение информации ее владельцем или обладателем, умышленные или неосторожные действия должностных лиц и пользователей, которым соответствующие сведения в установленном порядке были доверены по службе или по работе, приведшие к ознакомлению с ним лиц, не допущенных к этим сведениям. Возможен бесконтрольный уход конфиденциальной информации по визуально-оптическим, акустическим, электромагнитным и другим каналам.

Несанкционированный доступ - это противоправное преднамеренное овладение конфиденциальной информацией лицом, не имеющим права доступа к охраняемым сведениям.

С Разновидности угроз информации

Логические бомбы, как вытекает из названия, используются для искажения или уничтожения информации, реже с их помощью совершаются кража или мошенничество. Манипуляциями с логическими бомбами обычно занимаются чем-то недовольные служащие, собирающиеся покинуть данную организацию, но это могут быть и консультанты, служащие с определенными политическими убеждениями и т. п.

Троянский конь - программа, выполняющая в дополнение к основным действиям, т. е. запроектированным и документированным, действия, не описанные в документации.

Вирус - программа, которая может заражать другие программы путем включения в них модифицированной копии, обладающей способностью к дальнейшему размножению.

Червь - программа, распространяющаяся через сеть и не оставляющая своей копии на магнитном носителе. Червь использует механизмы поддержки сети для определения узла, который может быть заражен. Затем с помощью тех же механизмов передает свое тело или его часть на этот узел и либо активизируется, либо ждет для этого подходящих условий.

Захватчик паролей - это программы, специально предназначенные для воровства паролей. При попытке обращения пользователя к терминалу системы на экран выводится информация, необходимая для окончания сеанса работы.

Компрометация информации (один из видов информационных инфекций) реализуется, как правило, посредством несанкционированных изменений в базе данных, в результате чего ее потребитель вынужден либо отказаться от нее, либо предпринимать дополнительные усилия для выявления изменений и восстановления истинных сведений.

Разновидности несанкционированного использования информационных ресурсов

Несанкционированное использование информационных ресурсов, с одной стороны, является последствием ее утечки и средством ее компрометации. С другой стороны, оно имеет самостоятельное значение, так как может нанести большой ущерб управляемой системе (вплоть до полного выхода ИТ из строя) или ее абонентам.

Ошибочное использование информационных ресурсов, будучи санкционированным, тем не менее, может привести к разрушению, утечке или компрометации указанных ресурсов. Данная угроза чаще всего является следствием ошибок, имеющихся в ПО ИТ.

Несанкционированный обмен информацией между абонентами может привести к получению одним из них сведений, доступ к которым ему запрещен. Последствия те же, что и при несанкционированном доступе.

Отказ от информации состоит в непризнании получателем или отправителем этой информации фактов ее получения или отправки. Это позволяет одной из сторон расторгать заключенные финансовые соглашения «техническим» путем, формально не отказываясь от них, нанося тем самым второй стороне значительный ущерб.

Нарушение информационного обслуживания - угроза, источником которой является сама ИТ. Задержка с предоставлением информационных ресурсов абоненту может привести к тяжелым для него последствиям. Отсутствие у пользователя своевременных данных, необходимых для принятия решения, может вызвать его нерациональные действия.

Скажем несколько слов о незаконном использовании привилегий. Любая защищенная система содержит средства, используемые в чрезвычайных ситуациях, или средства, способные функционировать с нарушением существующей политики безопасности.

Под взломом системы понимают умышленное проникновение в систему, когда взломщик не имеет санкционированных параметров для входа. Способы взлома могут быть различными, и при некоторых из них происходит совпадение с ранее описанными угрозами.

Политика безопасности представляет собой набор законов, правил и практического опыта, на основе которых строятся управление, защита и распределение конфиденциальной информации.

Методы и средства построения систем информационной безопасности. Их структура

Создание систем информационной безопасности (СИБ) в ИС и ИТ основывается на следующих принципах.

1. Системный подход к построению системы зашиты, означающий оптимальное сочетание взаимосвязанных организационных, программных, аппаратных, физических и других свойств, подтвержденных практикой создания отечественных и зарубежных систем защиты и применяемых на всех этапах технологического цикла обработки информации.

2. Принцип непрерывного развития системы. Этот принцип, являющийся одним из основополагающих для компьютерных информационных систем, еще более актуален для СИБ.

3. Разделение и минимизация полномочий по доступу к обрабатываемой информации и процедурам обработки, т. е. предоставление как пользователям, так и самим работникам ИС минимума строго определенных полномочий, достаточных для выполнения ими своих служебных обязанностей.

4. Полнота контроля и регистрации попыток несанкционированного доступа, т. е. необходимость точного установления идентичности каждого пользователя и протоколирования его действий для проведения возможного расследования, а

также невозможность совершения любой операции обработки информации в ИТ без ее предварительной регистрации.

5. Обеспечение надежности системы защиты, т. е. невозможность снижения уровня надежности при возникновении в системе сбоев, отказов, преднамеренных действий взломщика или непреднамеренных ошибок пользователей и обслуживающего персонала.

6. Обеспечение контроля за функционированием системы защиты, т. е. создание средств и методов контроля работоспособности механизмов защиты.

7. Обеспечение всевозможных средств борьбы с вредоносными программами.

8. Обеспечение экономической целесообразности использования системы защиты, что выражается в превышении возможного ущерба ИС и ИТ от реализации угроз над стоимостью разработки и эксплуатации СИБ.

Выделяют следующие способы защиты информации.

■ Правовое обеспечение защиты информации. СовокупносСовокупность законодательных актов, нормативно-правовых документов, положений, инструкций, руководств, требования которых являются обязательными в рамках сферы их деятельности в системе защиты информации.

■ Организационное обеспечение защиты информации. Имеется в виду, что реализация информационной безопасности осуществляется определенными структурными единицами, такими, например, как служба безопасности фирмы и ее составные структуры: режим, охрана и др.

■ Информационное обеспечение защиты информации. Включает в себя сведения, данные, показатели, параметры, лежащие в основе решения задач, обеспечивающих функционирование СИБ.

■ Техническое (аппаратное) обеспечение защиты информации. Предполагается широкое использование технических средств как для защиты информации, так и для обеспечения деятельности СИБ.

■ Программное обеспечение защиты информации. Имеются в виду различные информационные, учетные, статистические и расчетные программы, обеспечивающие оценку наличия и опасности различных каналов утечки и способов несанкционированного доступа к информации.

■ Математическое обеспечение защиты информации. Это математические методы, используемые для различных расчетов, связанных с оценкой опасности технических средств, которыми располагают злоумышленники, зон и норм необходимой защиты.

■ Лингвистическое обеспечение защиты информации. Совокупность специальных языковых средств общения специалистов и пользователей в сфере обеспечения информационной безопасности.

■ Нормативно-методическое обеспечение защиты информации. Сюда входят нормы и регламенты деятельности органов, служб, средств, реализующих функции защиты информации; различного рода методики, обеспечивающие деятельность пользователей при выполнении своей работы в условиях жестких требований соблюдения конфиденциальности.

Из средств ПО системы защиты выделяют еще программные средства, реализующие механизмы шифрования (криптографии).

Определение

Криптография - это наука об обеспечении секретности и/или аутентичности (подлинности) передаваемых сообщений.

На физическом уровне, представляющем среду распространения данных (кабель, оптоволокно, радиоканал, каналообразующее оборудование), обычно применяют средства шифрования или сокрытия сигнала. Они малоприменимы в коммерческих открытых сетях, так как есть более надежное шифрование.

На канальном уровне, ответственном за организацию взаимодействия двух смежных узлов (двухточечные звенья), могут быть использованы средства шифрования и достоверной идентификации пользователя. Однако использование и тех, и других средств на этом уровне может оказаться избыточным. Необязательно производить шифрование (или перешифрование) на каждом двухточечном звене между двумя узлами.

Сетевой уровень решает задачи распространения и маршрутизации пакетов информации по сети в целом. Этот уровень критичен в отношении реализации средств криптозащиты. Понятие «пакет» существует и на этом уровне. На более высоких уровнях есть понятие «сообщение». Сообщение может содержать контекст или формироваться на прикладном уровне, защита которого затруднена с точки зрения управления сетью.

Этапы создания систем защиты информации

Существуют 7 этапов создания систем защиты информации. Первый этап (анализ объекта защиты) состоит в определении того, что нужно защищать:

■ определяется информация, которая нуждается в защите;

■ выделяются наиболее важные элементы (критические) защищаемой информации;

■ определяется срок жизни критической информации (время, необходимое конкуренту для реализации добытой информации);

■ выявляются ключевые элементы информации (индикаторы), отражающие характер охраняемых сведений;

■ классифицируются индикаторы по функциональным зонам предприятия (производственно-технологические процессы, система материально-технического обеспечения производства, подразделения управления).

Второй этап предусматривает выявление угроз:

■ определяется, кого может заинтересовать защищаемая информация;

■ оцениваются методы, используемые конкурентами для получения этой информации;

■ оцениваются вероятные каналы утечки информации;

■ разрабатывается система мероприятий по пресечению действий конкурента или любого взломщика.

На третьем этапе проводится анализ эффективности принятых и постоянно действующих подсистем обеспечения безопасности (физическая безопасность документации, надежность персонала, безопасность используемых для передачи конфиденциальной информации линий связи и т. д.).

На четвертом этапе определяются необходимые меры защиты. На основании проведенных на первых трех этапах аналитических исследований вырабатываются необходимые дополнительные меры и средства по обеспечению безопасности предприятия.

На пятом этапе руководители фирмы (организации) рассматривают представленные предложения по всем необходимым мерам безопасности и расчеты их стоимости и эффективности.

Шестой этап состоит в реализации принятых дополнительных мер безопасности с учетом установленных приоритетов.

Седьмой этап предполагает контроль и доведение до персонала фирмы реализуемых мер безопасности.

Контрольные вопросы

Какие существуют виды угроз информации? Дайте понятие угрозы.

Охарактеризуйте способы защиты информации.

Каково назначение криптографических методов защиты информации? Перечислите эти методы.

Дайте понятия аутентификации и цифровой подписи. В чем состоит их сущность? В чем заключаются проблемы защиты информации в сетях, и каковы возможности их разрешения?

Раскройте особенности стратегии защиты информации с использованием системного подхода, комплексных решений и принципа интеграции в информационных технологиях.

Рассмотрите этапы создания систем защиты информации.